H2Miner deb nomli xavfli botnet yana paydo bo’ldi. U kompyuterlarni yashirincha Monero (XMR) mayning qilish uchun o’zlashtiradi va ba’zi hollarda, ransomware (talabnoma dasturi) ham o’rnatadi.

Kiberxavfsizlik tadqiqotchilari ushbu zararli dastur 2019-yilda birinchi marta paydo bo’lganidan beri kengayganini aytishmoqda. Yangi versiya endi Linux serverlari, Windows ish stollari va bulut konteynerlarini nishonga olmoqda.

Sizning kompyuteringizda kriptovalyuta mayningi uchun yashirin virus ishlatilayotgan bo’lishi mumkin

Kiberxavfsizlik kompaniyasi «Fortinet» ma’lumotlariga ko’ra, hujumchilar ma’lum dasturiy ta’minotdagi zaifliklardan foydalanib kirishadi. Bunga Log4Shell va Apache ActiveMQ kiradi, ko’plab tizimlar hali ham ulardan foydalanadi.

Tizimga kirgandan so’ng, virus XMRig deb nomlangan ochiq manbali maynerni o’rnatadi.

Lekin ruxsat so’ramasdan, u fon rejimida ishlaydi va kompyuteringizning hisoblash quvvatidan Monero ishlab chiqarish uchun foydalanadi.

Shuningdek, H2Miner aqlli skriptlar yordamida antivirus vositalarini o’chirib qo’yadi. U tizimda allaqachon ishlayotgan boshqa maynerlarni ham o’chiradi.

Keyin, u o’z harakatlarining izlarini yo’q qiladi. Linuxda, har 10 daqiqada zararli dastur qayta yuklanadigan cron vazifasini o’rnatadi.

Windowsda esa, har 15 daqiqada jim ishlaydigan vazifani sozlaydi.

Ransomware hujumi yangi usulda ko’proq zarar keltirmoqda

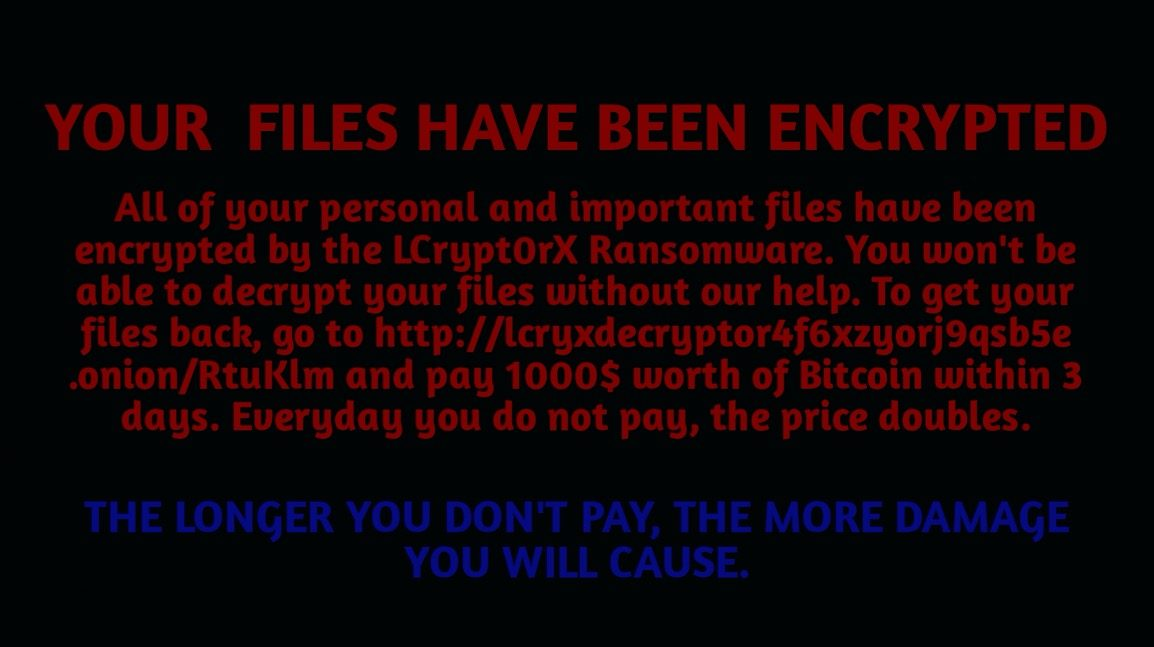

Virus kriptovalyuta mayningi bilan cheklanmaydi. Yangi Lcrypt0rx deb nomlangan yuklama kompyuteringizni bloklab qo’yishi mumkin.

U oddiy, lekin zararli usulda Master Boot Recordni o’zgartiradi—bu kompyuteringizning ishga tushishini boshqaradigan muhim qism. Bu tizimning to’g’ri yuklanishiga to’sqinlik qilishi mumkin.

Ransomware o’zini yashirish va doimiylik yaratish uchun soxta tizim sozlamalarini qo’shadi.

Kampaniya arzon bulut serverlari va noto’g’ri sozlangan xizmatlardan foydalanadi. Bir marta infeksiya qilingan mashina boshqa tizimlarni, ayniqsa Docker konteynerlari va Alibaba Cloud kabi bulut platformalarini yuqtirish uchun skanerlashni boshlaydi.

U, shuningdek, USB drayvlar orqali tarqaladi va antivirus jarayonlarini birma-bir o’chirib tashlaydi.

Xavfsizlik mutaxassislari H2Minerni olib tashlash uchun chuqur tozalash zarurligini ogohlantiradi. Barcha tegishli cron vazifalari, rejalashtirilgan vazifalar va reyestr yozuvlarini o’chirish kerak.

Agar bitta yashirin skript omon qolsa, botnet o’zini qayta o’rnatishi va yashirincha Monero mayningini davom ettirishi mumkin.

Treyderlar va kriptovalyuta foydalanuvchilari nimalarni bilishi kerak

Ushbu hujum to’g’ridan-to’g’ri kripto hamyonlarini nishonga olmaydi. Buning o’rniga, u hisoblash quvvatini o’g’irlab, xakerlar uchun yangi Monero tokenlarini ishlab chiqaradi.

Xavf ayniqsa o’z-o’zini boshqaradigan tugunlar, bulut maynerlari va boshqarilmagan VPS xizmatlari uchun yuqori.

Agar tizimingiz qizib ketsa yoki kutilmaganda sekinlashsa, sysupdate.exe kabi g’alati jarayonlarni yoki takrorlanadigan tashqi ulanishlarni tekshirishni xohlashingiz mumkin.

Monero’nun maxfiylik xususiyatlari xakerlar uchun jozibador qiladi. Ammo foydalanuvchilar uchun haqiqiy xavf – qurilmalar ustidan nazoratni yo’qotish va bilmasdan kriptovalyuta jinoyatini moliyalashtirish.